hur åtkomstkontrollsystem fungerar

om du letar efter det bästa sättet att skydda din affärsfastighet har du förmodligen redan någon form av åtkomstkontrollsystem. Att skydda dina anställda och dina affärstillgångar är uppenbarligen viktigt, liksom att hålla koll på vem som går in/lämnar ditt företag (och när). Med unika referenser som ges till varje anställd kan ett åtkomstkontrollsystem skydda din personal, dina resurser och dina data. Men vad exakt är de och hur fungerar åtkomstkontrollsystem?

Vad är ett åtkomstkontrollsystem?

ett åtkomstkontrollsystem är en form av fysisk säkerhet som hanterar ingångspunkten till ditt affärsutrymme eller inre områden i en byggnad. Åtkomstkontrollsystem fungerar som gatekeepers för att fysiskt hålla ut obehöriga användare, samtidigt som auktoriserade användare kommer in i ett område. Vissa åtkomstkontrollsystem kan också spåra vem som kommer in eller lämnar säkra områden. Det mest grundläggande exemplet på ett åtkomstkontrollsystem är ett lås och nyckel.

Hur Fungerar Åtkomstkontroll?

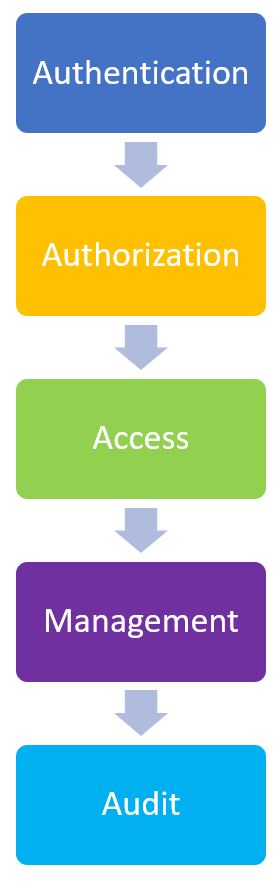

det finns fem allmänna steg för åtkomstkontrollsystem:

-

autentisering

5-stegs process för hur åtkomstkontrollsystem fungerar första saker först autentiseras en referens. När en användare presenterar sin referens till en läsare / kontroller och data valideras för att avgöra om referens är känd eller erkänd av systemet.

-

behörighet

därefter fastställer läsaren/styrenheten om användaren har behörighet att komma åt ingångspunkten. För att användaren ska kunna godkännas måste läsaren/styrenheten svara på några frågor. Har användaren tillgång till dörren eller ingångspunkten de begär? Använder användaren en tillåten referenstyp, till exempel en mobilapp eller nyckelfob? Görs begäran inom ett definierat schema? Finns det några säkerhetsbegränsningar på plats, en sådan systemlåsning?

-

åtkomst

efter godkännande avgörs skickar läsaren / styrenheten ett meddelande för att utlösa dörrhårdvaran för att låsa upp ingångspunkten. Om dörren låses upp spårar systemet sedan användaren som utlöser upplåsningen.

-

hantering

administrera uppgifter för ett åtkomstkontrollsystem kan inkludera att lägga till eller ta bort användare, aktivitet, referenser, scheman och varningar. De flesta åtkomstkontrollsystem använder administrativ programvara som automatiskt synkroniseras med en läsare/kontroller. Molnbaserad programvara gör det möjligt för administratörer att komma åt sina åtkomstkontrollsystem var som helst och när som helst.

-

revision

de flesta åtkomstkontrollsystem erbjuder ett granskningsalternativ som gör det möjligt för administratörer att generera rapporter för åtkomstloggar inklusive inmatningsaktivitet. Rapporter kan hjälpa till att uppfylla efterlevnadsstandarder och se till att systemet fungerar som förväntat.

Access control System autentiserar en användares identitet baserat på deras referenser via en läsare installerad nära en post. Läsaren refererar till en Åtkomstkontrollenhet (ACU), ofta kallad en åtkomstkontrollpanel eller kontroller, för att bestämma behörighetsnivån. Styrenheten är ofta inbäddad i läsaren så att endast en hårdvara behövs. Om det är auktoriserat utlöser ACU dörrhårdvaran vid ingången för att låsa upp. All utrustning hanteras sedan av ett program som definierar användare, referenser, åtkomstscheman, poster och mer.

typer av referenser för åtkomstkontrollsystem

de fysiska ingångspunkterna till din anläggning måste ha en elektronisk låsmekanism som en dörrstrejk eller maglock som låser och låser upp dörrar. Dörren öppnas endast om en behörig person har rätt referenser. Det finns olika referenser människor kan presentera:

nyckelbricka eller passerkort

en nyckelbricka eller passerkort är ett fysiskt kort en person kan dra på scan för inresa. Ett fysiskt kort är ett populärt val eftersom det är det som är mest känt som ett åtkomstkontrollalternativ. Men nyckelkort är också lätta att förlora, dela eller stjäla. De flesta nyckelkort och fobs använder RFID-teknik (Radio Frequency Identification), vilket innebär att korten innehåller kodade mikrochips som förhörs av radiovågor. Tjuvar förstår detta, varför nyckelkopieringskiosker utgör ett nytt säkerhetshot. Dessutom finns det tidskrävande hantering och pågående kostnader för nyckelkort/fob-system.

en nyckelbricka eller passerkort är ett fysiskt kort en person kan dra på scan för inresa. Ett fysiskt kort är ett populärt val eftersom det är det som är mest känt som ett åtkomstkontrollalternativ. Men nyckelkort är också lätta att förlora, dela eller stjäla. De flesta nyckelkort och fobs använder RFID-teknik (Radio Frequency Identification), vilket innebär att korten innehåller kodade mikrochips som förhörs av radiovågor. Tjuvar förstår detta, varför nyckelkopieringskiosker utgör ett nytt säkerhetshot. Dessutom finns det tidskrävande hantering och pågående kostnader för nyckelkort/fob-system.

lösenord eller Pin-kod

ett lösenord eller pin-kod är något som en godkänd användare känner till och går in i en knappsats. Vissa system kan bara acceptera en huvud-pin-kod, eller användare kan var och en ha en personlig pin-kod. Pin-koder eller lösenord kan vara problematiska eftersom de lätt glöms bort eller delas. Om det bara finns en kod (inte personliga koder för varje anställd) måste den ändras varje gång en anställd lämnar företaget. Knappsatserna kan också enkelt hackas för att korta ledningarna.

ett lösenord eller pin-kod är något som en godkänd användare känner till och går in i en knappsats. Vissa system kan bara acceptera en huvud-pin-kod, eller användare kan var och en ha en personlig pin-kod. Pin-koder eller lösenord kan vara problematiska eftersom de lätt glöms bort eller delas. Om det bara finns en kod (inte personliga koder för varje anställd) måste den ändras varje gång en anställd lämnar företaget. Knappsatserna kan också enkelt hackas för att korta ledningarna.

biometri

biometri inkluderar fingeravtryck, palmvener eller retinas och används för att identifiera personen som kommer åt området. Biometriska läsare kan variera från low-end fingeravtrycksläsare till high-end multi-input läsare. Nackdelarna med biometriska läsare är deras känslighet i dåligt väder, damm, sand eller fuktiga miljöer, liksom olika hygienfrågor (många fastighetsägare/Chefer byter till beröringsfria inmatningssystem).

biometri inkluderar fingeravtryck, palmvener eller retinas och används för att identifiera personen som kommer åt området. Biometriska läsare kan variera från low-end fingeravtrycksläsare till high-end multi-input läsare. Nackdelarna med biometriska läsare är deras känslighet i dåligt väder, damm, sand eller fuktiga miljöer, liksom olika hygienfrågor (många fastighetsägare/Chefer byter till beröringsfria inmatningssystem).

Smartphone-appar

en mobilapp med Bluetooth tillåter godkända användare att helt enkelt använda sin smartphone för att låsa upp ingångspunkter efter att de har installerat appen. Användare tilldelas mobila referenser eller digitala ”smarta nycklar”. Upplåsningsförfrågan kan göras på några sätt-knacka på en knapp i appen, hålla telefonen upp till läsaren eller röra läsaren med handen med telefonen i fickan. Auktoriseringsförfrågningar överförs via Bluetooth, Wi-Fi eller mobildata.

mobila referenser är kostnadseffektiva, säkra och krypterade. Med frekventa appuppdateringar får användarna automatiskt de senaste funktionerna och förbättringarna. Dessutom är de flesta aldrig utan sina smartphones, vilket innebär att risken för att någon delar sin nyckel (smartphone) med en obehörig person är lägre än ett nyckelkort, kod eller fysisk nyckel.

det finns två huvudsakliga sätt att en telefon kan öppna en dörr med Bluetooth:

- Smart lås med läsaren i dörrhandtaget.

- läsare bredvid dörren eller porten.

vilket Bluetooth-alternativ ska du välja?

om en dörr redan har en Wiegand – dörrkontroll behöver du verkligen bara Bluetooth-läsaren som kan ansluta till den.

om en dörr inte redan har en Wiegand – dörrkontroll, är det enklaste alternativet att använda det batteridrivna kommersiella smarta låset.

Så Vad?

ditt passersystem är en viktig aspekt av byggnadens säkerhet. Det ger ett extra lager av skydd för att kontrollera och övervaka åtkomst till ditt företag. Om du letar efter kostnadseffektiva åtkomstkontrolllösningar erbjuder VIZpin både smarta lås (Lås upp dörren med telefon) och Bluetooth-åtkomstkontrollläsare (som går på väggen bredvid en dörr).