zdalny dostęp

co to jest zdalny dostęp?

zdalny dostęp to możliwość uzyskania przez upoważnioną osobę dostępu do komputera lub sieci z odległości geograficznej za pośrednictwem połączenia sieciowego.

zdalny dostęp umożliwia użytkownikom łączenie się z systemami, których potrzebują, gdy są fizycznie daleko. Jest to szczególnie ważne dla pracowników, którzy pracują w oddziałach, podróżują lub pracują zdalnie.

zdalny dostęp umożliwia zdalnym użytkownikom dostęp do plików i innych zasobów systemowych na dowolnych urządzeniach lub serwerach podłączonych do sieci w dowolnym momencie. Zwiększa to produktywność pracowników i umożliwia im lepszą współpracę z kolegami z całego świata.

strategia zdalnego dostępu daje organizacjom elastyczność w zatrudnianiu najlepszych talentów niezależnie od lokalizacji, usuwaniu silosów i promowaniu współpracy między zespołami, biurami i lokalizacjami.

specjaliści pomocy technicznej mogą korzystać ze zdalnego dostępu, aby łączyć się z komputerami użytkowników ze zdalnych lokalizacji, aby pomóc im rozwiązać problemy z ich systemami lub oprogramowaniem.

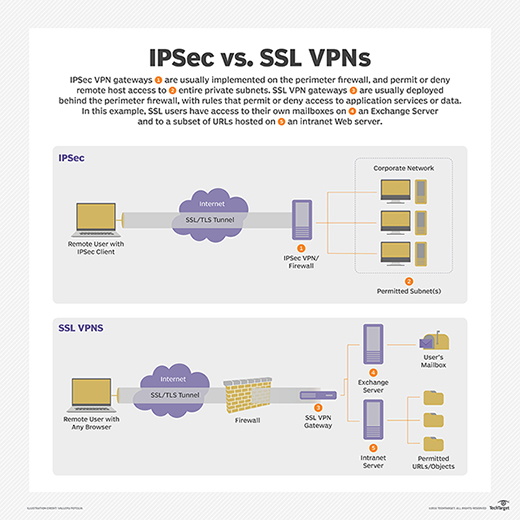

jedną z powszechnych metod zapewnienia zdalnego dostępu jest połączenie wirtualnej sieci prywatnej (VPN) o zdalnym dostępie. VPN tworzy bezpieczne i szyfrowane połączenie w mniej bezpiecznej sieci, takiej jak internet. Technologia VPN została opracowana, aby umożliwić zdalnym użytkownikom i oddziałom bezpieczne logowanie do aplikacji korporacyjnych i innych zasobów.

jak działa zdalny dostęp?

zdalny dostęp jest realizowany dzięki połączeniu oprogramowania, sprzętu i łączności sieciowej.

na przykład tradycyjny zdalny dostęp przed szeroką dostępnością łączności z Internetem był realizowany za pomocą oprogramowania do emulacji terminali, które kontrolowało dostęp przez modem sprzętowy podłączony do sieci telefonicznej.

dzisiaj zdalny dostęp jest najczęściej realizowany za pomocą:

- oprogramowanie: Korzystanie z bezpiecznego oprogramowania, takiego jak VPN.

- Sprzęt: łącząc hosty za pomocą przewodowego interfejsu sieciowego lub interfejsu sieci Wi-Fi.

- sieć: łącząc się przez internet.

zdalne sieci VPN łączą poszczególnych użytkowników z sieciami prywatnymi. Dzięki zdalnemu dostępowi VPN każdy użytkownik potrzebuje klienta VPN zdolnego do łączenia się z serwerem VPN sieci prywatnej.

gdy użytkownik jest podłączony do sieci za pośrednictwem klienta VPN, oprogramowanie szyfruje ruch, zanim dostarczy go przez internet. Serwer VPN lub brama znajduje się na skraju docelowej sieci i odszyfrowuje Dane i wysyła je do odpowiedniego hosta w sieci prywatnej.

komputer musi mieć oprogramowanie umożliwiające mu połączenie i komunikację z systemem lub zasobem hostowanym przez usługę dostępu zdalnego organizacji. Po podłączeniu komputera użytkownika do zdalnego hosta może wyświetlić okno z pulpitem komputera docelowego.

przedsiębiorstwa mogą korzystać ze zdalnych pulpitów, aby umożliwić użytkownikom zdalne łączenie się z aplikacjami i sieciami. Zdalne komputery stacjonarne używają oprogramowania-czasami włączonego do systemu operacyjnego zdalnego hosta (OS) – które umożliwia zdalne uruchamianie aplikacji na serwerze sieciowym i wyświetlanie ich lokalnie w tym samym czasie.

użytkownicy mogą bezpiecznie uzyskiwać dostęp do aplikacji i serwerów lokalnych i chmurowych z dowolnego miejsca, na dowolnym urządzeniu za pomocą różnych metod uwierzytelniania, w tym Zdalnego jednokrotnego logowania, co zapewnia użytkownikom łatwy i bezpieczny dostęp do potrzebnych aplikacji bez konfigurowania sieci VPN lub modyfikowania zasad zapory.

ponadto organizacje mogą używać uwierzytelniania wieloczynnikowego do weryfikacji tożsamości użytkownika, łącząc wiele poświadczeń unikalnych dla jednej osoby.

jakie są rodzaje zdalnego dostępu?

tradycyjnie przedsiębiorstwa używały modemów i technologii dial-up, aby umożliwić pracownikom łączenie się z sieciami biurowymi za pośrednictwem sieci telefonicznych połączonych z serwerami zdalnego dostępu. Urządzenia podłączone do sieci dial-up używają modemów analogowych do nawiązywania połączeń i wysyłania lub odbierania wiadomości.

Internet szerokopasmowy zapewnia użytkownikom zdalnym szybkie opcje połączenia z sieciami biznesowymi i Internetem. Istnieje kilka rodzajów łączy szerokopasmowych, w tym następujące:

- szerokopasmowe łącza kablowe dzielą przepustowość między wielu użytkowników, w wyniku czego szybkość przesyłania danych może być powolna w godzinach dużego wykorzystania w obszarach z wieloma abonentami.

- DSL (Digital Subscriber Line) broadband zapewnia szybki dostęp do sieci telefonicznej za pomocą szerokopasmowego modemu tech. Jednak DSL działa tylko na ograniczonej odległości fizycznej i może nie być dostępny w niektórych obszarach, jeśli lokalna infrastruktura telefoniczna nie obsługuje technologii DSL.

- komórkowe Usługi internetowe mogą być dostępne przez urządzenia mobilne za pośrednictwem połączenia bezprzewodowego z dowolnego miejsca, w którym dostępna jest sieć komórkowa.

- Usługi Internetu satelitarnego wykorzystują satelity telekomunikacyjne do zapewnienia użytkownikom dostępu do Internetu w obszarach, w których dostęp do Internetu naziemnego nie jest dostępny, a także do tymczasowych instalacji mobilnych.

- technologia Szerokopasmowa światłowodów umożliwia użytkownikom szybkie i bezproblemowe przesyłanie dużych ilości danych.

czym są protokoły zdalnego dostępu?

wspólne protokoły zdalnego dostępu i VPN obejmują następujące:

- protokół PPP (Point-to-Point Protocol) umożliwia hostom skonfigurowanie bezpośredniego połączenia między dwoma punktami końcowymi.

- IPsec — Internet Protocol Security — to zestaw protokołów bezpieczeństwa używanych do uwierzytelniania i szyfrowania usług w celu zabezpieczenia przesyłania pakietów IP przez internet.

- Point-to-Point Tunneling (PPTP) jest jednym z najstarszych protokołów implementacji sieci VPN. Jednak z biegiem lat okazało się, że jest podatny na wiele rodzajów ataków. Chociaż PPTP nie jest bezpieczny, w niektórych przypadkach utrzymuje się.

- Layer Two Tunneling Protocol (L2TP) to protokół VPN, który nie oferuje szyfrowania ani uwierzytelniania kryptograficznego dla ruchu przechodzącego przez połączenie. W rezultacie zwykle jest on sparowany z IPsec, który zapewnia te usługi.

- Remote Authentication Dial-In User Service (RADIUS) jest protokołem opracowanym w 1991 roku i opublikowanym jako Internet Standard track specification w 2000 roku w celu umożliwienia serwerom zdalnego dostępu do komunikacji z serwerem centralnym w celu uwierzytelnienia użytkowników dial-in i autoryzacji ich dostępu do żądanego systemu lub usługi.

- Terminal Access Controller Access Control System (TACACS) to protokół zdalnego uwierzytelniania, który pierwotnie był wspólny dla sieci Unix, który umożliwia serwerowi zdalnego dostępu przekazywanie hasła użytkownika do serwera uwierzytelniania w celu ustalenia, czy dostęp do danego systemu powinien być dozwolony. TACACS+ to oddzielny protokół Zaprojektowany do obsługi uwierzytelniania i autoryzacji oraz rozliczania dostępu administratora do urządzeń sieciowych, takich jak routery i przełączniki.