hogyan működnek a beléptető rendszerek

ha az üzleti tulajdon védelmének legjobb módját keresi, akkor valószínűleg már rendelkezik valamilyen beléptető rendszerrel. Az alkalmazottak és az üzleti eszközök védelme nyilvánvalóan fontos, csakúgy, mint az, hogy ki lép be/kilép a vállalatából (és mikor). Az egyes alkalmazottaknak adott egyedi hitelesítő adatokkal egy beléptető rendszer megvédheti munkatársait, erőforrásait és adatait. De pontosan mik ezek és hogyan működnek a beléptető rendszerek?

mi az a beléptető rendszer?

a beléptető rendszer a fizikai biztonság egyik formája, amely kezeli az üzleti tér vagy az épület belső területeinek belépési pontját. A beléptető rendszerek kapuőrként működnek, hogy fizikailag távol tartsák az illetéktelen felhasználókat, miközben engedik, hogy az engedélyezett felhasználók belépjenek egy területre. Egyes beléptető rendszerek nyomon követhetik azt is, hogy ki lép be vagy távozik a biztonságos területekről. A beléptető rendszer legalapvetőbb példája a zár és a kulcs.

Hogyan Működik A Hozzáférés-Vezérlés?

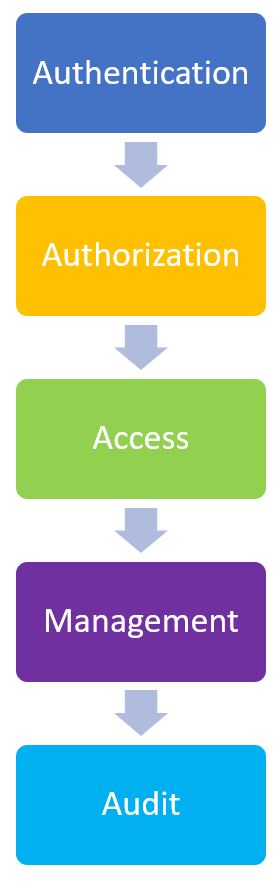

a beléptető rendszerek öt általános lépése van:

-

hitelesítés

5 lépéses folyamat a beléptető rendszerek működéséhez először is, a hitelesítő adatok hitelesítésre kerülnek. Amint a felhasználó bemutatja hitelesítő adatait az olvasónak/vezérlőnek, az adatok validálódnak annak megállapításához, hogy a hitelesítő adatok ismertek vagy felismertek-e a rendszerben.

-

Engedélyezés

ezután az olvasó/vezérlő megállapítja, hogy a felhasználó jogosult-e hozzáférni a belépési ponthoz. A felhasználó engedélyezéséhez az olvasónak / vezérlőnek válaszolnia kell néhány kérdésre. Van-e a felhasználónak hozzáférése a kért ajtóhoz vagy belépési ponthoz? A felhasználó engedélyezett hitelesítő adatok típusát használja, például mobilalkalmazást vagy kulcstartót? A kérelmet meghatározott ütemtervben nyújtják be? Vannak-e biztonsági korlátozások, ilyen rendszerlezárás?

-

Access

az engedélyezés eldöntése után az olvasó/vezérlő üzenetet küld az ajtó hardverének aktiválására a belépési pont feloldásához. Ha az ajtó kinyílik, a rendszer nyomon követi a felhasználót, aki elindítja a feloldást.

-

menedzsment

a hozzáférés-vezérlő rendszer felügyeleti feladatai közé tartozik a felhasználók, tevékenységek, hitelesítő adatok, ütemezések és riasztások hozzáadása vagy eltávolítása. A legtöbb beléptető rendszer adminisztratív szoftvert használ, amely automatikusan szinkronizál egy olvasóval / vezérlővel. A felhőalapú szoftver lehetővé teszi a rendszergazdák számára, hogy bárhol és bármikor hozzáférjenek a beléptető rendszereikhez.

-

Audit

a legtöbb beléptető rendszer audit opciót kínál, amely lehetővé teszi a rendszergazdák számára, hogy jelentéseket készítsenek a hozzáférési naplók számára, beleértve a belépési tevékenységeket is. A jelentések segíthetnek megfelelni a megfelelőségi előírásoknak, és biztosítják, hogy a rendszer a várt módon működjön.

a beléptető rendszer hitelesíti a felhasználó személyazonosságát a hitelesítő adatok alapján egy bejegyzés közelében telepített olvasón keresztül. Az olvasó egy hozzáférési vezérlőegységre (ACU) hivatkozik, amelyet gyakran hozzáférési vezérlőpultnak vagy vezérlőnek hívnak az engedélyezési szint meghatározásához. A vezérlő gyakran be van ágyazva az olvasóba, így csak egy hardverre van szükség. Ha engedélyezett, az ACU elindítja az ajtó hardverét a bejáratnál, hogy kinyissa. Ezután az összes berendezést egy szoftveralkalmazás kezeli, amely meghatározza a felhasználókat, a hitelesítő adatokat, a hozzáférési ütemezéseket, a bejegyzéseket stb.

beléptető rendszerek hitelesítő adatainak típusai

a létesítménybe való fizikai belépési pontoknak elektronikus zárszerkezettel, például ajtóütéssel vagy maglockkal kell rendelkezniük, amely bezárja és kinyitja az ajtókat. Az ajtó csak akkor nyílik ki, ha egy meghatalmazott személy rendelkezik a megfelelő hitelesítő adatokkal. Különböző hitelesítő adatok vannak, amelyeket az emberek bemutathatnak:

kulcstartó vagy belépőkártya

a kulcstartó vagy belépőkártya olyan fizikai kártya, amelyet egy személy ellophat a belépéskor. A fizikai kártya népszerű választás, mivel ez a legszélesebb körben ismert hozzáférés-vezérlési lehetőség. De a kulcskártyákat is könnyű elveszíteni, megosztani vagy ellopni. A legtöbb kulcskártya és FOB rádiófrekvenciás azonosítási (RFID) technológiát használ, ami azt jelenti, hogy a kártyák kódolt mikrochipeket tartalmaznak, amelyeket rádióhullámok hallgatnak ki. A tolvajok ezt megértik, ezért a kulcsmásoló kioszkok új biztonsági fenyegetést jelentenek. Ráadásul a kulcskártya/fob rendszerek időigényes kezelése és folyamatos költsége van.

a kulcstartó vagy belépőkártya olyan fizikai kártya, amelyet egy személy ellophat a belépéskor. A fizikai kártya népszerű választás, mivel ez a legszélesebb körben ismert hozzáférés-vezérlési lehetőség. De a kulcskártyákat is könnyű elveszíteni, megosztani vagy ellopni. A legtöbb kulcskártya és FOB rádiófrekvenciás azonosítási (RFID) technológiát használ, ami azt jelenti, hogy a kártyák kódolt mikrochipeket tartalmaznak, amelyeket rádióhullámok hallgatnak ki. A tolvajok ezt megértik, ezért a kulcsmásoló kioszkok új biztonsági fenyegetést jelentenek. Ráadásul a kulcskártya/fob rendszerek időigényes kezelése és folyamatos költsége van.

jelszó vagy Pin-kód

a jelszót vagy pin-kódot egy jóváhagyott Felhasználó ismeri és beírja a billentyűzetbe. Egyes rendszerek csak egy mester pin-kódot fogadhatnak el, vagy a felhasználók mindegyike rendelkezhet személyes pin-kóddal. A Pin-kódok vagy jelszavak problémásak lehetnek, mivel könnyen elfelejthetők vagy megoszthatók. Ha csak egy kód van (nem minden alkalmazott személyes kódja), akkor azt minden alkalommal meg kell változtatni, amikor egy alkalmazott elhagyja a vállalatot. A billentyűzet is könnyen csapkodott, hogy rövid a vezetékeket.

a jelszót vagy pin-kódot egy jóváhagyott Felhasználó ismeri és beírja a billentyűzetbe. Egyes rendszerek csak egy mester pin-kódot fogadhatnak el, vagy a felhasználók mindegyike rendelkezhet személyes pin-kóddal. A Pin-kódok vagy jelszavak problémásak lehetnek, mivel könnyen elfelejthetők vagy megoszthatók. Ha csak egy kód van (nem minden alkalmazott személyes kódja), akkor azt minden alkalommal meg kell változtatni, amikor egy alkalmazott elhagyja a vállalatot. A billentyűzet is könnyen csapkodott, hogy rövid a vezetékeket.

biometrikus adatok

a biometrikus adatok közé tartoznak az ujjlenyomatok, a tenyérvénák vagy a retinák, és a területre belépő személy azonosítására szolgálnak. A biometrikus olvasók az alacsony kategóriájú ujjlenyomat-szkennerektől a csúcskategóriás több bemenetű olvasókig terjedhetnek. A biometrikus olvasók hátrányai a zord időjárás, a por, a homok vagy a párás környezet érzékenysége, valamint a különféle higiéniai kérdések (sok ingatlantulajdonos/menedzser átáll az érintés nélküli beléptető rendszerekre).

a biometrikus adatok közé tartoznak az ujjlenyomatok, a tenyérvénák vagy a retinák, és a területre belépő személy azonosítására szolgálnak. A biometrikus olvasók az alacsony kategóriájú ujjlenyomat-szkennerektől a csúcskategóriás több bemenetű olvasókig terjedhetnek. A biometrikus olvasók hátrányai a zord időjárás, a por, a homok vagy a párás környezet érzékenysége, valamint a különféle higiéniai kérdések (sok ingatlantulajdonos/menedzser átáll az érintés nélküli beléptető rendszerekre).

okostelefon-alkalmazások

a mobil app Bluetooth lehetővé teszi a jóváhagyott felhasználók számára, hogy egyszerűen használja a smartphone, hogy kinyit belépési pontokat, miután telepítette az alkalmazást. A felhasználók mobil hitelesítő adatokat vagy digitális “intelligens kulcsokat”kapnak. A feloldási kérelmet többféleképpen is meg lehet tenni – megérintve egy gombot az alkalmazásban, a telefont az olvasó felé tartva, vagy kézzel megérintve az olvasót a zsebükben lévő telefonnal. Az engedélyezési kérelmek Bluetooth-on, Wi-Fi-n vagy mobil adatokon keresztül továbbíthatók.

a mobil hitelesítő adatok költséghatékonyak, biztonságosak és titkosítottak. A gyakori alkalmazásfrissítésekkel a felhasználók automatikusan megkapják a legújabb funkciókat és fejlesztéseket. Ráadásul a legtöbb ember soha nincs okostelefonja nélkül, vagyis annak kockázata, hogy valaki megosztja kulcsát (okostelefonját) illetéktelen személlyel, alacsonyabb, mint egy kulcskártya, kód vagy fizikai kulcs.

két fő módja van annak, hogy a telefon Bluetooth-on keresztül nyissa ki az ajtót:

- intelligens zár az olvasóval a kilincsben.

- olvasó az ajtó vagy kapu mellett.

melyik Bluetooth opciót válassza?

ha egy ajtó már rendelkezik Wiegand ajtóvezérlővel, akkor valóban csak a Bluetooth olvasóra van szüksége, amely csatlakozhat hozzá.

ha egy ajtó még nem rendelkezik Wiegand ajtóvezérlővel, akkor a legegyszerűbb megoldás az akkumulátorral működő kereskedelmi intelligens zár használata.

Akkor Mi Van?

a beléptető rendszer az épület biztonságának alapvető eleme. Ez egy extra védelmi réteget biztosít a vállalkozáshoz való hozzáférés ellenőrzéséhez és felügyeletéhez. Ha költséghatékony beléptető megoldásokat keres, a VIZpin mind az intelligens zárakat (ajtó kinyitása telefonnal), mind a Bluetooth beléptető olvasókat (amelyek az ajtó melletti falra kerülnek) kínálja.