pikakurssi verkkolomakkeen roskapostin torjuntaan vuonna 2021

jos isännöit mitä tahansa verkkosivustoa, johon on upotettu yhteydenottolomake, olet todennäköisesti perehtynyt roskapostia vastaan täyttämällä lomakkeen hyödyttömällä tai suorastaan haitallisella tiedolla. Tämä voi olla melkoinen päänsärky (erityisesti markkinoijille, jotka keräävät mahdollisia asiakastietoja tai keräävät ilmoittautumisia tapahtumaan). Puhumattakaan, huono bot tiedot voivat soluttautua CRM tiedot aiheuttaa jäsenet tiimisi viettää tuntikausia siivota toivottuja tietoja ja paisuttaa sivuston muodossa muuntokurssi. Pahimmillaan roskapostibotit aiheuttavat tietoturvauhan sivustollesi, mikä voi vahingoittaa sivustosi kävijöitä ja organisaatiosi jäseniä.

onneksi on monia tapoja vähentää tätä ei-toivottua liikennettä, joka säästää tiimisi aikaa ja antaa heidän keskittyä laillisiin johtolankoihin. Mutta, jokainen webform (ja roskapostin se saa) on ainutlaatuinen. Paremmin puolustamiseen kannattaa perehtyä mahdollisiin hyökkääjiin. Mietitään hetki kuin roskapostibotti!

mitä roskapostibotit ovat?

Cloudflare määrittelee botin ohjelmistosovellukseksi, joka on ohjelmoitu tekemään tiettyjä (usein toistuvia) tehtäviä, jotka se voi suorittaa paljon nopeammin kuin ihminen. Lyhyesti sanottuna botti on ohjelma; tyypillisesti sellainen, joka on kirjoitettu tekemään tietty tehtävä mahdollisimman nopeasti ja monta kertaa tavoitteen saavuttamiseksi. Huomaa myös, että kaikki botit eivät ole huonoja! Web-indeksoijat, joita Google ja Bing käyttävät indeksoimaan sisältöä hakukoneisiinsa, ovat luultavasti joitakin tuotteliaimpia botteja, joita on koskaan tehty. Roskapostibotit ovat niitä botteja, jotka on kirjoitettu nimenomaista tarkoitusta varten lähettää tietoja (usein, web-lomakkeiden kautta).

hyvänlaatuisia tai ei, botteja on kaiken muotoisia ja kokoisia, ja niiden tavoitteet voivat vaihdella merkittävästi. Käsitellä vain nefarious botit, sinun täytyy ymmärtää, mitä uhkaa botti saattaa esittää.

mikä on roskapostibotin tavoite?

Roskapostibotteja luodaan eri tarkoituksiin, mutta niitä on tyypillisesti kolmea tyyppiä: viestiorientoitunut, DoS ja tiedustelu.

Viestipainotteiset

jotkut roskapostibotit on kirjoitettu nimenomaan tietyn viestin mainostamiseksi. He saattavat keskittyä poliittisen viestin levittämiseen tai eräänlaiseen sissimarkkinointiin. Nämä botit haluavat saada suurimman mahdollisen yleisön (maksimoimalla silmämunat/sitoutuminen), ja niillä on myös todennäköisesti yhteinen lanka käynnissä jokaisen lähetyksen (esim.tietty puhelinnumero, tuotenimi, politiikka, tai ehdokas, joka on edistettävä). Nämä botit eivät todennäköisesti vasara palvelimen (ottaa sivuston alas), koska näin todennäköisesti johtaa pysäyttämään leviämisen viestinsä. Olet todennäköisesti nähdä nämä botit odottaa jonkin verran aikaa lähetysten välillä välttää asettamalla massiivinen rasitusta infrastruktuuriin.

nämä ovat todennäköisesti vähiten uhkaavia bottilajeja (joskin varsin ärsyttäviä), ja ne ovat yleisimpiä.

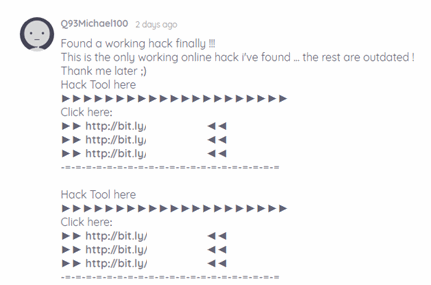

yllä oleva esimerkki on botti, joka kohdistaa jonkun verkkolomakkeen viestipainotteisella hyökkäyksellä. Ne näyttävät edistävän jonkinlaista ”hakata työkalu” ja toistuvasti roskapostia linkin sivustolleen.

Denial of Service (DoS)

DoS-botteja ei kiinnosta saada tiettyä viestiä ulos, vaan ne pyrkivät kaatamaan verkkosivuston. Erityisesti, he toivovat maksimoida rasitusta palvelimen resursseja. He pyrkivät tekemään tämän lähettämällä merkittävän määrän tietoja (esim.täyttämällä lomakekenttiä, joissa on suurin sallittu määrä merkkejä), lähettämällä mahdollisimman monta pyyntöä (vasarointi) tai molempia. Näin tarkoittaa, että he ottavat maksimimäärän kaistanleveyttä siinä toivossa, että palvelin ei voi pysyä. Koska nämä botit eivät ole kiinnostuneita (suurimmaksi osaksi) siitä, että näet, mitä he lähettävät, ne voivat jopa lähettää pelkkää siansaksaa (tai sisältävät kohtuuttomia määriä tyhjämerkkejä).

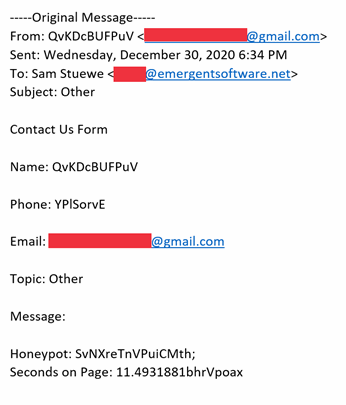

tässä on esimerkki siitä, millaista sisältöä DoS-botti lähettäisi verkkolomakkeen kautta, kuten äskettäin omassa postilaatikossani.

Katso kaikki botin lähettämä siansaksa? Ei varsinaisesti hyödyllinen myynti-tai markkinointitiimille, joka yrittää kerätä päteviä asiakastietoja. Huomaa myös, että Honeypot ja sekuntia sivulla tiedot pohjassa on jotain me kosketa myöhemmin tässä blogikirjoitus.

DoS-botti aiheuttaa keskitason riskin sivustollesi. Jos DoS-botti onnistuu, se voi esittää sivustosi käyttäjiä yhteydenottolomakkeen täyttämisestä resurssin lataamiseen, projektista puhumiseen tai jonkin tuotteesi ostamiseen. Tärkeintä on, että nämä botit voivat tehdä sinusta menettää arvokkaita johtaa, jotka ovat kiinnostuneita palveluistasi ja lopulta, menettää tuloja.

tiedustelu

tämä viimeinen motivaatio on ylivoimaisesti huolestuttavin. Siinä missä Viestipainotteiset botit eivät yleensä välitä kohdistamisesta sinuun, ja DoS-botit kohdistavat kohteesi kaikkein pinnallisimmalla tavalla, tiedustelu (tai lyhyesti tiedustelu) botit yrittävät saada tietoja erityisesti sinusta. Nämä botit yleensä jakaa kahteen ryhmään: phishing, ja exfiltration. Phishing Recon botit pyrkivät saamaan sisäisen henkilöstön vuorovaikutuksessa yksi niiden huomautuksia. Näin voi tarjota tulevaisuuden mahdollisuuksia social engineering hyökkäyksiä (jolloin hyökkääjä tekeytyä viranomaisen hahmo, johon henkilökunta voisi luottaa). Exfiltration Recon botit keskittyvät sen sijaan hakemaan tiettyjä tietoja järjestelmästäsi. Nämä botit toivovat lisätietoja infrastruktuuristasi (esimerkiksi etsimään haavoittuvuuksia, joita he voisivat hyödyntää tulevaisuudessa).

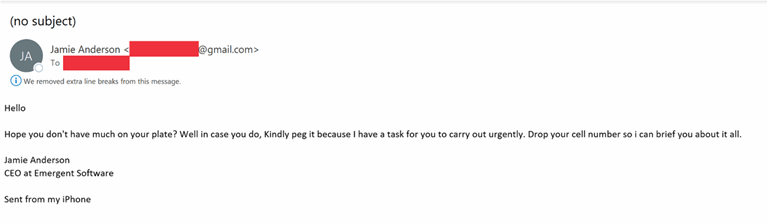

olet todennäköisesti perehtynyt tietojenkalastelusähköpostihuijauksiin, kuten alla olevasta esimerkistä käy ilmi, mikä tapahtui hiljattain muutamalle tiimimme jäsenelle. Sähköpostin lähettäjä yrittää päästä käsiksi tiimimme puhelinnumeroihin esiintymällä toimitusjohtajana. Samanlaista taktiikkaa käytetään tiedustelurosvojen roskaposteissa verkkolomakkeissa.

tällainen botti on niin paljon pelottavampi kuin muut, koska se tyypillisesti toimii alkusoittona paljon kohdennetummalle hyökkäykselle, jota on vaikeampi torjua. Nämä botit yrittävät maksimoida paljastus tietoa; ne ovat kaikkein muuttuva muoto bot: he voivat tehdä monia huomautuksia määrittää, miten järjestelmä reagoi tietyissä olosuhteissa, tai he voivat lähettää harvoin näyttää niin lähellä laillista kuin mahdollista (lisätä todennäköisyyttä henkilöstön vuorovaikutusta).

Miten lopetan roskapostibotit verkkosivuillani?

onneksi on olemassa laaja valikoima strategioita kaikkien roskapostibottien torjumiseksi. Meillä on ollut suuri menestys seuraavien strategioiden yhdistelmien toteuttamisessa omilla sivuillamme ja asiakkaillemme. Huomaa, että jokaisen asiakkaan tarpeet ja uhkamallit ovat erilaisia, joten oikea yhdistelmä ja toteutus vaihtelevat. Alla on hyvin lyhyt katsaus kunkin strategian ja sen tradeoffs.

| strategia | saavutettavuus (korkeampi on parempi) |

tehokkuus (korkeampi on parempi) |

käyttäjän kitka (alempi on parempi) |

|---|---|---|---|

| Honeypot Fields | Very High | High | Very Low |

| Nopeusrajoitukset | Suuri | Suuri | Matala |

| Autofillin hylkääminen | Alhainen | hyvin alhainen | hyvin korkea |

| Alhainen | keskitaso | Korkea | |

| (re / No), h | hyvin alhainen | hyvin korkea | hyvin korkea |

Honeypot Fields

a honeypot on muotoonsa lisätty erityiskenttä, joka on tavallisille käyttäjille näkymätön. Toteutamme ne yleensä piilotekstin kautta (saavutettavuussyistä yleensä merkitsemme ne esimerkiksi ”älä täytä tätä kenttää”). Kaikki edellä mainitut bottityypit lankeavat todennäköisesti tähän ansaan: Viestipainotteiset botit todennäköisesti täyttävät mahdollisimman monta kenttää toistaakseen viestinsä mahdollisimman monta kertaa; DoS-botit eivät halua menettää mahdollisuutta lähettää enemmän tietoa, ja vaikka he haluavat näyttää oikeutetuilta, vaikeus tietää, milloin kenttä tarvitaan tarkoittaa Tiedustelurobotit usein täyttää nämä näkymättömät kentät liian. Tämä tarkoittaa, että se on yllättävän tehokas yksinkertaisuudestaan huolimatta. Asiakkaillemme se käsittelee usein 95% tai enemmän kaikista lähetetyistä roskaposteista.

tämä on lähes aina nopein strategia toteuttaa (eikä aiheuta käytännössä mitään alas-puolella); tämä on ensimmäinen suunnitelmamme torjua roskapostia tahansa web-muodossa.

Nopeusrajoitukset

jos yksinkertainen honeypot-kenttä ei käsittele kaikkea asiakkaan saamaa roskapostia, seuraava askel on nopeusrajoitus. Ne kestää hieman kauemmin toteuttaa oikein, ja niillä on riski (jos toteutetaan ilman huolellisuutta) suodatus pois laillista liikennettä. Lyhyesti sanottuna nopeusrajoitus määrää tietyn vähimmäisajan, joka kuluu sivulla ennen lomakkeen toimittamista. Meillä on tapana toteuttaa tämä erityisenä evästeenä tai piilotettuna kenttänä, joka listaa aikaleiman siitä, milloin sivu on ladattu. Jos Lähetyksen aikaleiman ja sivukuorman aikaleiman välinen ero on pienempi kuin nopeusrajoituksen asettama minimi, voimme merkitä, että lähetys ei todennäköisesti ole laillinen.

tämän strategian perusasetelma on yhtä nopea toteuttaa kuin hunajapurkki, mutta sinun on käytettävä hieman ylimääräistä aikaa kohtuullisen vähimmäisajan miettimiseen (lyhyempien lomakkeiden täyttäminen vie vähemmän aikaa kuin pitempien). Ja, jotkut lomakkeet voidaan automaattisesti täyttää web-selaimet, jotka sinun täytyy huomioon omassa täytäntöönpanossa. Kun olet viettänyt aikaa miettiä, kuinka nopeasti käyttäjä voisi kohtuudella lähettää lomakkeen, voit valita minimisi (esim.3 sekuntia). Kuten kuvakaappaus yllä osoittaa esimerkki DoS roskapostia, me usein setup perusinfrastruktuurin nopeusrajoitus (ilman valvoa mitään rajaa). Tämä antaa meille mahdollisuuden kerätä joitakin tietoja siitä, kuinka kauan tyypilliset lailliset ja roskapostin lähetykset kestävät, ja se antaa meille etumatkaa kohtuullisen vähimmäismäärän määrittämisessä.

Honeypot Fieldsin tavoin nopeusrajoitukset ovat mukavia, koska ne voidaan yleensä toteuttaa nopeasti, niillä on mahdollisimman vähän kielteisiä sivuvaikutuksia ja ne ovat yllättävän tehokkaita. Koska botit voivat täyttää lomakkeet paljon nopeammin kuin ihmiset, jopa hyvin alhaiset nopeusrajoitukset (jotka eivät todennäköisesti merkitse laillista liikennettä) suodattavat usein huomattavan määrän roskapostia.

Autofillin poistaminen käytöstä

monet selaimet tarjoavat mahdollisuuden automaattisesti täyttää lomakekenttiä puolestasi. Jotkut sivustot yrittävät torjua roskapostia poistamalla tämän ominaisuuden käytöstä. Vaikka tämä on tehty hyvillä aikomuksilla, se on hyvin tehoton roskapostin pyydystämisessä. Tämä voidaan toteuttaa joko yksinkertaisella HTML: llä tai Javascriptillä. Jos toteutettu HTML, botit voivat yksinkertaisesti sivuuttaa sen(huomaa: ne!). Ja, jos toteutetaan Javascript, se voi usein johtaa turhauttavaa käyttäytymistä, joka vieraannuttaa käyttäjät (esim., siellä on ainakin yksi sivusto siellä, joka tyhjentää tekstikenttään, kun tarkennat sitä, joten jos käyttäjä koskaan napsauttaa lomakekenttään kirjoitettuaan jotain siihen, he joutuvat kirjoittamaan sen uudelleen).

puhumattakaan siitä, että autofill on valtava saavutettavuusetu ja parantaa yleisesti käyttäjien elämänlaatua. Mieti sitä-kuinka monta kertaa päivässä käytät lomaketta autofill muistaaksesi eri osoitteet, sähköpostiosoitteet jne. Todennäköisesti tuntisit itsesi turhautuneeksi, jos tuokin piirre poistettaisiin.

lyhyesti sanottuna, vaikka se onkin helppo toteuttaa, siinä on yleensä paljon negatiivisia ja hyvin vähän positiivisia. Se on vaihtoehto, mutta yleensä suosittelemme asiakkaitamme pysymään erossa.

s

s on yksi vanhimmista robottien roskapostin vähentämisen muodoista, ja ne voivat olla vielä nykyäänkin hyvin tehokkaita. A on arvoitus, joka käyttäjän on ratkaistava, jotta lähetystä voidaan pitää oikeutettuna. Hyvin yksinkertainen versio a: sta tuottaisi kaksi pientä satunnaislukua ja pyytäisi käyttäjää antamaan numeroiden summan jossakin lomakekentässä. Ehkä yllättävää, jopa yksinkertaisimmat muodot ovat tehokkaita (useimmat botit eivät ole todella tarpeeksi älykkäitä ratkaisemaan tällaisia asioita). Kuitenkin, jos hyökkäys on kohdistettu sivustoosi, jopa melko monimutkainen S voi olla tehoton.

koska useimmat botit, jotka pysäytettäisiin yksinkertaisella s: llä, suodattuvat honeypot-kentillä ja nopeusrajoituksilla, ja koska kompleksin s rakentaminen on paljon merkittävämpi ponnistus, Vältämme yleensä myös tätä strategiaa, yhtä suurta poikkeusta lukuun ottamatta…

re, No Ja h

re on Googlen tarjoama. Jos sinulla on nostalgiaa (tai syvää vihaa) seuraavaan kuvaan, olet hyvin perehtynyt re:

No (tunnetaan myös nimellä re v3) on Googlen uudempi tarjous, jotain olet todennäköisesti nähnyt popping kaikkialla. Se alkaa yksinkertainen valintaruutu (joka edustaa paljon tarkastuksia tapahtuu taustalla). Jos jokin näistä taustatarkistuksista epäonnistuu, tarvitaan merkittävämpi haaste (usein kuvajoukon luokittelu).

yksi tulokas tähän tilaan on h. h toimii hyvin samalla tavalla Googlen Ei Vaikka se pyrkii olemaan enemmän yksityisyyttä kunnioittavia kuin Googlen tarjoukset.

kaikki kolme näistä vaihtoehdoista voit käyttää hyvin monimutkaisia s ilman suunnitella niitä itse. On olemassa kolme negatiivista olla tietoinen:

- käyttämällä kolmannen osapuolen keinoja, jos heidän palvelimensa ovat alhaalla, lomakkeesi eivät ehkä toimi

- ne vaativat JavaScriptiä ja niillä on joitakin merkittäviä saavutettavuusongelmia

- erityisesti re: lle ja No: lle, Google tekee rahaa keräämällä käyttäjän tietoja, jotka ovat yksityisyyden suojaan liittyviä huolenaiheita (ja mahdollisesti oikeudellinen huolenaihe ottaen huomioon yleisen tietosuoja-asetuksen ja Kalifornian kuluttajansuojalain)

nämä ovat jossain mielessä ydinasevaihtoehto. Kun ne on toteutettu, ne käyttävät invasiivisia tarkastuksia suodattaakseen roskapostin erittäin tehokkaasti; mutta, te dramaattisesti lisätä kitkaa käyttäjille. Nämä ovat vaihtoehto pitää auki (varsinkin kun kyseessä on säälimätön, jatkuva roskapostin), mutta meillä on tapana käyttää niitä vain viimeisenä keinona.

to recap what we ’ ve discussed:

there are three type of spam bots that typically target your website:

- Viestiorientoitunut

- Denial of Service (DoS)

- Reconnaissance

on olemassa monia erilaisia menetelmiä, joilla voimme pysäyttää verkkolomakesammutuksen asiakkaamme sivustoilla:

- Honeypot fields

- Nopeusrajoitukset

- Autofill

- s

- re, No ja h

loppujen lopuksi ei ole olemassa täydellistä, yhden koon ratkaisua verkkolomakesammutuksen lopettamiseen sivustollasi, vipuvaihtoehdoista ei kuitenkaan ole pulaa. Jokaiselle verkkosivustolle ja lomakkeelle löytyy yhdistelmä strategioita, jotka saavat roskapostin kuriin! Roskapostin bottien kehittyessä on tärkeää pysyä edellä käyrää ja toteuttaa ennakoivia strategioita, jotka auttavat vähentämään roskapostin pääsyä sivustoosi ja häiritsemään toimintaasi.

Haluatko parantaa online-läsnäoloasi ja optimoida sivustosi erinomaiseksi asiakaskokemukseksi? Tutustu näihin 8 pikavoittoihin parantaaksesi sivustoasi ja lisätäksesi liikennettä!