Sådan fungerer adgangskontrolsystemer

hvis du søger efter den bedste måde at beskytte din virksomheds ejendom på, Har du sandsynligvis allerede en slags adgangskontrolsystem. Det er naturligvis vigtigt at beskytte dine medarbejdere og dine forretningsaktiver, ligesom det er at holde øje med, hvem der kommer ind/ud af din virksomhed (og hvornår). Med unikke legitimationsoplysninger, der gives til hver medarbejder, kan et adgangskontrolsystem beskytte dit personale, dine ressourcer og dine data. Men hvad er de nøjagtigt, og hvordan fungerer adgangskontrolsystemer?

Hvad er et adgangskontrolsystem?

et adgangskontrolsystem er en form for fysisk sikkerhed, der styrer indgangspunktet til dit forretningsområde eller indvendige områder i en bygning. Adgangskontrolsystemer fungerer som portvagter for fysisk at holde uautoriserede brugere ude, samtidig med at autoriserede brugere får adgang til et område. Nogle adgangskontrolsystemer kan også spore, hvem der kommer ind eller forlader sikre områder. Det mest grundlæggende eksempel på et adgangskontrolsystem er en lås og nøgle.

Hvordan Fungerer Adgangskontrol?

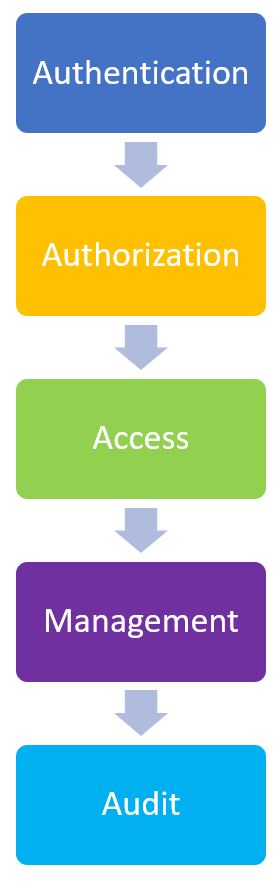

der er fem generelle trin i adgangskontrolsystemer:

-

godkendelse

5-trins proces for, hvordan adgangskontrolsystemer fungerer første ting først godkendes en legitimationsoplysninger. Når en bruger præsenterer deres legitimationsoplysninger til en læser/controller og data er valideret for at afgøre, om legitimationsoplysninger er kendt eller anerkendt af systemet.

-

autorisation

dernæst fastslår læseren/controlleren, om brugeren har tilladelse til at få adgang til indgangspunktet. For at brugeren skal godkendes, skal læseren/controlleren besvare et par spørgsmål. Har brugeren adgang til døren eller indgangspunktet, de anmoder om? Bruger brugeren en tilladt legitimationstype, såsom en mobilapp eller nøglefob? Er anmodningen fremsat inden for en defineret tidsplan? Er der nogen sikkerhedsbegrænsninger på plads, sådan en systemlåsning?

-

adgang

efter godkendelse er besluttet, sender læseren/controlleren en besked for at udløse dørbeslaget for at låse indgangspunktet. Hvis døren låses op, sporer systemet derefter brugeren, der udløser oplåsningen.

-

administration

administration af opgaver til et adgangskontrolsystem kan omfatte tilføjelse eller fjernelse af brugere, aktivitet, legitimationsoplysninger, tidsplaner og advarsler. De fleste adgangskontrolsystemer bruger administrative programmer, der automatisk synkroniseres med en læser/controller. Cloud-baserede programmer giver administratorer adgang til deres adgangskontrolsystemer hvor som helst og når som helst.

-

revision

de fleste adgangskontrolsystemer tilbyder en revisionsmulighed, der giver administratorer mulighed for at generere rapporter til adgangslogfiler, herunder indtastningsaktivitet. Rapporter kan hjælpe med at opfylde overholdelsesstandarder og sikre, at systemet fungerer som forventet.

adgangskontrolsystem godkender en brugers identitet baseret på deres legitimationsoplysninger via en læser installeret i nærheden af en post. Læseren refererer til en Adgangskontrolenhed (ACU), ofte kaldet et adgangskontrolpanel eller controller, for at bestemme autorisationsniveauet. Controlleren er ofte indlejret i læseren, så der er kun brug for et stykke udstyr. Hvis det er godkendt, udløser ACU dørbeslaget ved indgangen for at låse op. Alt udstyr administreres derefter af et program, der definerer brugere, legitimationsoplysninger, adgangsplaner, poster og meget mere.

typer af legitimationsoplysninger til adgangskontrolsystemer

de fysiske indgangspunkter til dit anlæg skal have en elektronisk låsemekanisme såsom en dørstrejke eller maglock, der låser og låser døre op. Døren åbnes kun, hvis en autoriseret person har de rette legitimationsoplysninger. Der er forskellige legitimationsoplysninger, som folk kan præsentere:

nøglefob eller adgangskort

en nøglefob eller adgangskort er et fysisk kort, som en person kan stryge ved scanning for indrejse. Et fysisk kort er et populært valg, da det er det, der er mest kendt som en adgangskontrolmulighed. Men nøglekort er også lette at miste, dele eller stjæle. De fleste nøglekort og fobs bruger RFID-teknologi (radiofrekvensidentifikation), hvilket betyder, at kortene indeholder kodede mikrochips, der bliver forhørt af radiobølger. Tyve forstår dette, hvorfor nøglekopierende kiosker udgør en ny sikkerhedstrussel. Derudover er der den tidskrævende styring og løbende omkostninger ved nøglekort/fob-systemer.

en nøglefob eller adgangskort er et fysisk kort, som en person kan stryge ved scanning for indrejse. Et fysisk kort er et populært valg, da det er det, der er mest kendt som en adgangskontrolmulighed. Men nøglekort er også lette at miste, dele eller stjæle. De fleste nøglekort og fobs bruger RFID-teknologi (radiofrekvensidentifikation), hvilket betyder, at kortene indeholder kodede mikrochips, der bliver forhørt af radiobølger. Tyve forstår dette, hvorfor nøglekopierende kiosker udgør en ny sikkerhedstrussel. Derudover er der den tidskrævende styring og løbende omkostninger ved nøglekort/fob-systemer.

adgangskode eller Pin-kode

en adgangskode eller pin-kode er noget, en godkendt bruger kender og indtaster et tastatur. Nogle systemer accepterer muligvis kun en master-pin-kode, eller brugere kan hver have en personlig pin-kode. Pin-koder eller adgangskoder kan være problematiske, da de let glemmes eller deles. Hvis der kun er en kode (ikke personlige koder for hver medarbejder), skal den ændres, hver gang en medarbejder forlader virksomheden. Tastaturerne kan også let hackes for at kortlægge ledningerne.

en adgangskode eller pin-kode er noget, en godkendt bruger kender og indtaster et tastatur. Nogle systemer accepterer muligvis kun en master-pin-kode, eller brugere kan hver have en personlig pin-kode. Pin-koder eller adgangskoder kan være problematiske, da de let glemmes eller deles. Hvis der kun er en kode (ikke personlige koder for hver medarbejder), skal den ændres, hver gang en medarbejder forlader virksomheden. Tastaturerne kan også let hackes for at kortlægge ledningerne.

biometri

biometri inkluderer fingeraftryk, palme vener eller nethinder og bruges til at identificere den person, der får adgang til området. Biometriske læsere kan variere fra lav-end fingeraftryksscannere til high-end multi-input læsere. Ulemperne ved biometriske læsere er deres følsomhed i dårligt vejr, støv, sand eller fugtige miljøer samt forskellige hygiejneproblemer (mange ejendomsejere/ledere skifter til berøringsfri indgangssystemer).

biometri inkluderer fingeraftryk, palme vener eller nethinder og bruges til at identificere den person, der får adgang til området. Biometriske læsere kan variere fra lav-end fingeraftryksscannere til high-end multi-input læsere. Ulemperne ved biometriske læsere er deres følsomhed i dårligt vejr, støv, sand eller fugtige miljøer samt forskellige hygiejneproblemer (mange ejendomsejere/ledere skifter til berøringsfri indgangssystemer).

Smartphone Apps

en mobilapp, der bruger Bluetooth, giver godkendte brugere mulighed for blot at bruge deres smartphone til at låse indgangspunkter, når de har installeret appen. Brugere tildeles mobile legitimationsoplysninger eller digitale “Smart Keys”. Oplåsningsanmodningen kan laves på flere måder – trykke på en knap i appen, holde telefonen op til læseren eller røre læseren med hånden med telefonen i lommen. Anmodninger om tilladelse sendes via Bluetooth, trådløst internet eller mobildata.

mobiloplysninger er omkostningseffektive, sikre og krypterede. Med hyppige appopdateringer modtager brugerne automatisk de nyeste funktioner og forbedringer. Plus, de fleste mennesker er aldrig uden deres smartphones, hvilket betyder, at risikoen for, at nogen deler deres nøgle (smartphone) med en uautoriseret person, er lavere end et nøglekort, kode eller fysisk nøgle.

der er to hovedmåder, som en telefon kan åbne en dør ved hjælp af Bluetooth:

- Smart lås med læseren i dørhåndtaget.

- læser ved siden af døren eller porten.

hvilken Bluetooth-mulighed skal du vælge?

hvis en dør allerede har en Viegand-dørcontroller, har du virkelig kun brug for den Bluetooth-læser, der kan oprette forbindelse til den.

hvis en dør ikke allerede har en Viegand-dørcontroller, er den enkleste mulighed at bruge den batteridrevne kommercielle smart lock.

Så Hvad?

dit adgangskontrolsystem er et væsentligt aspekt af din bygnings sikkerhed. Det giver et ekstra lag af beskyttelse til at kontrollere og overvåge adgangen til din virksomhed. Hvis du leder efter omkostningseffektive adgangskontrolløsninger, tilbyder Vispin både smarte låse (Lås op dør med telefon) og Bluetooth-adgangskontrollæsere (der går på væggen ved siden af en dør).