et Crashkursus til bekæmpelse af Spam i 2021

hvis du hoster en hjemmeside, der har en kontaktformular indlejret på den, er chancerne for, at du er bekendt med spam-bots, der udfylder din formular med uhensigtsmæssige eller ligefrem skadelige oplysninger. Dette kan være ret hovedpine (især for marketingfolk, der indsamler potentielle klientoplysninger eller indsamler registreringer til en begivenhed). For ikke at nævne, kan de dårlige bot oplysninger infiltrere dine CRM-data forårsager medlemmer af dit team til at tilbringe timer oprydning de uønskede data og puste din hjemmeside form konverteringsfrekvens. I værste fald udgør spam-bots en sikkerhedstrussel for din hjemmeside, som kan skade dine besøgende og medlemmer af din organisation.

heldigvis er der masser af måder at skære ned på denne uønskede trafik, som sparer dit team tid og giver dem mulighed for at fokusere på legitime kundeemner. Men, hver hjemmeside (og spam det får) er unik. For bedre at forsvare dig selv er det bedst at få et indblik i de mulige angribere. Lad os tage et øjeblik til at tænke som en spam bot!

hvad er spam bots?

Cloudflare definerer en bot som et program, der er programmeret til at udføre visse (ofte gentagne) opgaver, som den kan udføre meget hurtigere end mennesker. Kort sagt, en bot er et program; typisk en, der er skrevet til at udføre en bestemt opgave så hurtigt og så mange gange som muligt for at nå sit mål. Bemærk også, at ikke alle bots er dårlige! De internetsøgere, som Google og Bing bruger til at indeksere indhold til deres søgemaskiner, er sandsynligvis nogle af de mest produktive bots, der nogensinde er lavet. Spam bots er de bots, der er skrevet med det udtrykkelige formål at sende information (ofte via internetformularer).

godartet eller ej, bots kommer i alle former og størrelser, og deres mål kan variere betydeligt. For kun at adressere de forbryderiske bots skal du forstå, hvilken trussel en bot kan udgøre.

Hvad er en spam bot mål?

Spam-bots oprettes til forskellige formål, men de kommer typisk i tre typer: beskedorienteret, DoS og rekognoscering.

Meddelelsesorienteret

nogle spam-bots er skrevet udtrykkeligt for at promovere en bestemt besked. De kan være fokuseret på at komme ud af et politisk budskab eller en form for guerilla marketing. Disse bots søger at få det størst mulige publikum (maksimering af øjenkugler/engagement), og de vil sandsynligvis også have en rød tråd, der løber gennem hver indsendelse (f.eks. Disse bots er usandsynligt at hamre din server (tage din hjemmeside ned), fordi dette vil sandsynligvis resultere i at stoppe spredningen af deres budskab. Du er mere tilbøjelige til at se disse bots vente lidt tid mellem indsendelser for at undgå at lægge en massiv belastning på din infrastruktur.

disse er sandsynligvis de mindst truende slags bots (dog ret irriterende), og de er de mest almindelige.

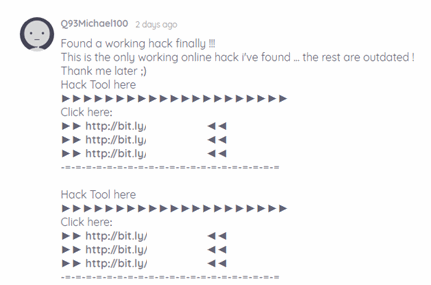

eksemplet ovenfor er af en bot, der er rettet mod en persons internetform med et meddelelsesorienteret angreb. De synes at være fremme en slags “hack værktøj” og gentagne gange spam et link til deres hjemmeside.

lammelsesangreb (dos)

DoS-bots er ikke interesserede i at få en bestemt besked ud, de sigter mod at fjerne en hjemmeside. Specifikt håber de at maksimere belastningen på en servers ressourcer. De vil have en tendens til at gøre dette ved at indsende en betydelig mængde data (f.eks. udfylde formularfelter med det maksimale antal tilladte tegn), ved at indsende så mange anmodninger som muligt (hamring) eller begge dele. Dette betyder, at de optager den maksimale båndbredde i håb om, at din server ikke kan følge med. Fordi disse bots ikke er interesserede (for det meste) i, at du ser, hvad de sender, kan de endda indsende almindelig gibberish (eller inkludere ublu mængder af mellemrum).

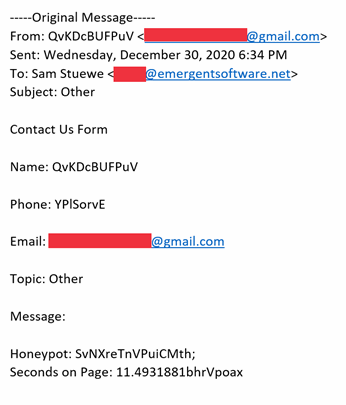

her er et eksempel på, hvilken slags indhold en dos-bot ville indsende via en internetformular, som det ses for nylig i min egen indbakke.

se alle volapyk, at bot indsendt? Ikke ligefrem nyttigt for et salgs-eller marketingteam, der forsøger at indsamle gyldige kundeoplysninger. Bemærk også, at Honeypot og sekunder på sideoplysninger i bunden er noget, vi vil røre ved senere i dette blogindlæg.

en dos-bot udgør et medium risikoniveau for din hjemmeside. Hvis en dos-bot er vellykket, kan den præsentere brugere på din side fra at udfylde en kontaktformular for at hente en ressource, tale om et projekt eller købe et af dine produkter. Hovedpunkterne er, at disse bots kan få dig til at miste værdifulde kundeemner, der er interesseret i dine tjenester og i sidste ende miste indtægter.

rekognoscering

denne sidste motivation er langt den mest bekymrende. Hvor Meddelelsesorienterede bots typisk ikke bryr sig om at målrette mod dig, og DoS-bots målretter mod dig på den mest overfladiske måde, forsøger rekognoscering (eller recon for korte) bots at få oplysninger specifikt om dig. Disse bots har tendens til at falde i to grupper: phishing og eksfiltrering. Phishing Recon bots sigter mod at få internt personale til at interagere med en af deres indsendelser. Hvis du gør det, kan det tilbyde fremtidige muligheder for social engineering-angreb (så en angriber kan efterligne en autoritetsfigur, som personalet kan stole på). Eksfiltrering Recon bots er i stedet fokuseret på at hente specifikke oplysninger fra dit system. Disse bots håber at finde ud af mere om din infrastruktur (for eksempel at undersøge sårbarheder, som de kunne udnytte i fremtiden).

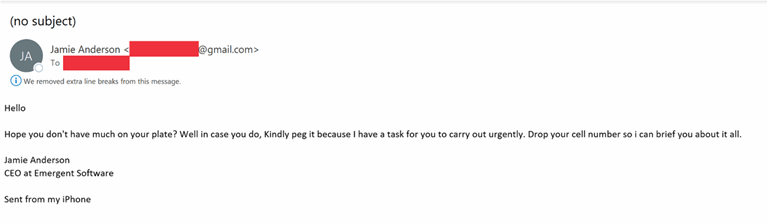

du er sandsynligvis bekendt med phishing-e-mail-svindel, som det ses i eksemplet nedenfor, hvilket for nylig skete for et par medlemmer af vores team. Den person, der sendte e-mailen, forsøger at få adgang til vores teams telefonnumre ved at efterligne vores administrerende direktør. Lignende taktik bruges i recon spam-bots i internetformularer.

denne form for bot er så meget skræmmere end de andre, fordi det typisk fungerer som en optakt til en langt mere målrettet angreb, som vil være sværere at imødegå. Disse bots forsøger at maksimere afsløringen af information; de er den mest variable form for bot: de kunne fremsætte mange indlæg for at bestemme, hvordan dit system reagerer under visse omstændigheder, eller de kunne indsende sjældent for at fremstå så tæt på legitime som muligt (for at øge sandsynligheden for personaleinteraktion).

Hvordan stopper jeg spam-bots på min hjemmeside?

heldigvis er der en bred vifte af strategier til bekæmpelse af alle sorter af spam bot. Vi har haft stor succes med at implementere kombinationer af følgende strategier på vores egen hjemmeside og for vores kunder. Bemærk, at hver kundes behov og trusselsmodeller er forskellige, så den korrekte kombination og implementering vil variere. Nedenfor er en meget kort oversigt over hver strategi og dens afvejninger.

| strategi | tilgængelighed (højere er bedre) |

effektivitet (højere er bedre) |

Brugerfriktion (lavere er bedre) |

|---|---|---|---|

| Honeypot felter | meget høj | høj | meget lav |

| hastighedsgrænser | høj | høj | Lav-Medium |

| AutoFyld | lav | meget lav | meget høj |

| s | lav | Medium | høj |

| (re/Nej), h | meget lav | meget høj | meget høj |

Honeypot Fields

en honeypot er et specielt felt tilføjet til din formular, usynligt for normale brugere. Vi implementerer typisk disse gennem et skjult tekstfelt (af tilgængelighedsårsager mærker vi dem normalt noget som “udfyld ikke dette felt”). Alle typer bots ovenfor falder sandsynligvis for denne fælde: Meddelelsesorienterede bots udfylder sandsynligvis så mange felter som muligt for at gentage deres besked så mange gange som muligt; DoS-bots ønsker ikke at gå glip af en chance for at sende flere data; og selvom de vil se legitime ud, betyder vanskeligheden ved at vide, hvornår et felt er påkrævet, at Recon-bots ofte også udfylder disse usynlige felter. Det betyder, at det er overraskende effektivt, på trods af dets enkelhed. For vores kunder håndterer det ofte 95% eller mere af al indsendt spam.

dette er næsten altid den hurtigste strategi at implementere (og udgør i det væsentlige ingen nedside); dette er vores allerførste angrebsplan for at bekæmpe spam på en given internetformular.

hastighedsgrænser

hvis et simpelt honeypot-felt ikke håndterer al den spam, en klient får, er vores næste trin en hastighedsgrænse. De tager lidt længere tid at implementere korrekt, og de har en risiko (hvis de implementeres uden omhu) for at filtrere legitim trafik ud. Kort sagt, en hastighedsgrænse pålægger et minimum, der kræves tid brugt på en side, før formularen indsendes. Vi har tendens til at implementere dette som en særlig cookie eller et skjult felt, der viser tidsstemplet for, hvornår siden blev indlæst. Hvis forskellen mellem indsendelsens tidsstempel og tidsstemplet for sidebelastningen er mindre end hastighedsgrænsens indstillede minimum, kan vi markere, at indsendelsen sandsynligvis ikke er legitim.

den grundlæggende opsætning af denne strategi er lige så hurtig at implementere som en honeypot, men du skal bruge lidt ekstra tid på at tænke på det rimelige minimumstidsforbrug (kortere formularer tager mindre tid at udfylde end længere). Og nogle formularer kan automatisk udfyldes af internetsøgere, som du skal redegøre for i din implementering. Når du har brugt lidt tid på at tænke på, hvor hurtigt en bruger med rimelighed kunne indsende en formular, kan du vælge dit minimum (f.eks. 3 sekunder). Som i skærmbilledet ovenfor, der viser et eksempel på DoS-spam, opsætter vi ofte den grundlæggende infrastruktur til en hastighedsgrænse (uden at håndhæve nogen grænse). Dette giver os mulighed for at indsamle nogle oplysninger om, hvor lang tid typiske legitime og spam-indsendelser tager, og det giver os et forspring med at bestemme et rimeligt minimum.

ligesom honeypot-felter er hastighedsgrænser pæne, fordi de normalt kan implementeres hurtigt, har minimale negative bivirkninger og er overraskende effektive. Fordi bots kan udfylde formularfelter meget hurtigere end mennesker, filtrerer selv meget lave hastighedsgrænser (som sandsynligvis ikke markerer legitim trafik) ofte en betydelig mængde spam.

deaktivering af AutoFyld

mange bro.Serere tilbyder muligheden for automatisk at udfylde formularfelter til dig. Nogle steder forsøger at bekæmpe spam ved at deaktivere denne funktion. Selvom det er gjort med gode intentioner, er dette meget ineffektivt til at fange spam. Dette kan enten implementeres med simpel HTML eller med Javascript. Hvis implementeret med HTML, kan bots simpelthen ignorere det (bemærk: de vil!). Og hvis det implementeres med Javascript, kan det ofte resultere i frustrerende adfærd, der vil fremmedgøre brugere (f.eks. er der mindst en hjemmeside derude, der rydder et tekstfelt, når du fokuserer det, så hvis en bruger nogensinde klikker på et formularfelt efter at have skrevet noget i det, vil de finde sig selv at skulle skrive det igen).

for ikke at nævne, AutoFyld er en massiv tilgængelighed fordel, og generelt forbedrer brugernes livskvalitet. Tænk over det-hvor mange gange på en dag bruger du autofyldformular til at huske forskellige adresser, e-mail-adresser osv? Du vil sandsynligvis føle dig frustreret, hvis denne funktion også blev taget væk.

kort sagt, selvom det er let at implementere, kommer det normalt med mange negativer og meget få positive. Det er en mulighed, men vi anbefaler typisk vores kunder at styre fri.

s

s er en af de ældste former for at skære ned på bot spam, og de kan stadig være meget effektive i dag. A er som en gåde, som en bruger skal løse for at en indsendelse kan betragtes som legitim. En meget enkel version af A ville generere to små, tilfældige tal og bede brugeren om at give summen af tallene i et af formularfelterne. Måske overraskende er selv de enkleste former for a effektive (de fleste bots er faktisk ikke kloge nok til at løse disse slags ting). Men hvis et angreb er mere målrettet mod din hjemmeside, kan selv ret komplekse s være ineffektive.

fordi de fleste bots, der ville blive stoppet af simple S, har tendens til at blive filtreret ud af honeypot-felter og hastighedsgrænser, og fordi bygningskompleks s er en langt mere betydelig indsats, undgår vi normalt også denne strategi med en stor undtagelse…

re, No og h

re er en tilbudt af Google. Hvis du har nogen nostalgi (eller dybtliggende had) for følgende billede, er du meget fortrolig med re:

Nej (også kendt som re v3) er Googles nyere tilbud, noget du sandsynligvis har set dukker op overalt. Det starter som et simpelt afkrydsningsfelt (der repræsenterer en masse kontroller, der sker i baggrunden). Hvis nogen af disse baggrundstjek mislykkes, kræves en mere betydelig udfordring (ofte klassificering af et sæt billeder).

en nykommer til dette rum er h. H fungerer meget på samme måde som Googles Nej, Selvom det sigter mod at være mere respekt for privatlivets fred end Googles tilbud.

alle tre af disse muligheder giver dig mulighed for at bruge meget komplekse s uden at skulle designe dem selv. Der er tre negativer at være opmærksom på:

- brug af en tredjepart betyder, at hvis deres servere er nede, fungerer dine formularer muligvis ikke

- de kræver javascript og har nogle betydelige tilgængelighedsproblemer

- specifikt for re og nej, Google tjener penge ved at høste brugerdata, som er et privatlivsproblem (og muligvis et juridisk problem i betragtning af den generelle databeskyttelsesforordning og California Consumer Privacy Act)

dette er på en eller anden måde den nukleare mulighed. Når de er implementeret, bruger de invasive kontroller til at filtrere spam meget effektivt ud; men du øger friktionen dramatisk for brugerne. Disse er en mulighed for at holde åben (især i tilfælde af ubarmhjertig, løbende spam), men vi har tendens til kun at bruge dem som en sidste udvej.

for at opsummere det, vi har diskuteret:

der er tre typer spam-bots, der typisk er målrettet mod din hjemmeside:

- Beskedorienteret

- lammelsesangreb (dos)

- rekognoscering

der er en lang række metoder, vi kan bruge til at stoppe spam på vores klients hjemmesider:

- Honeypot fields

- hastighedsbegrænsninger

- deaktivering af AutoFyld

- s

- re, No og h

i sidste ende er der ingen perfekt løsning til at stoppe spam på din hjemmeside, men der er ingen mangel på muligheder for at udnytte. For hver hjemmeside og formular kan du finde en kombination af strategier, der får spam under kontrol! Da spam-bots fortsætter med at udvikle sig, er det vigtigt at holde sig foran kurven og implementere proaktive strategier, der hjælper med at skære ned på spam, der kommer ind på din side og forstyrrer dine operationer.

Ønsker du at forbedre din online tilstedeværelse og optimere din hjemmeside til en god kundeoplevelse? Tjek disse 8 hurtige gevinster for at forbedre din hjemmeside og øge trafikken!